- 限定コンテンツへのアクセス

- 他ユーザーとのつながり

- あなたの体験を共有

- サポート情報の発見

サインインで完全なコミュニティ体験を!

Information about the PAN-OS PPPoE feature - Japanese

- LIVEcommunity

- Japan Community

- Strata

- Pre-Sales

- 設定、構築ガイド

- Information about the PAN-OS PPPoE feature - Japanese

オプション

- RSS フィードを購読する

- 新着としてマーク

- 既読としてマーク

- 印刷用ページ

Retired Member

適用対象外

オプション

- 新着としてマーク

- RSS フィードを購読する

- ハイライト

- 印刷

03-27-2018 08:03 PM - 編集済み 04-03-2018 03:23 PM

100%が役に立ったと言っています

(1/1)

PAシリーズファイアウォール製品 PPPoE 機能サポートに関する情報です。

[基本情報]

- RFC1661, RFC2516 および NTT東西 PPPoE 技術仕様に準拠

- PA-VMシリーズを含む全てのPAシリーズファイアウォールで利用可能

- PPPoE 機能利用時の PAN-OS 推奨バージョン (2018年3月末時点)

- PAN-OS 7.1.14 以上, PAN-OS 8.0.6-h3 以上, (PAN-OS 8.1.0 以上 ※ETAC推奨バージョンの利用を推奨)

注: PAN-OS 7.1.10 以下, PAN-OS 8.0.3 以下のバージョンの場合トラブルシューティングに必要な

PCAP 機能が正しく動作しないため、推奨バージョンへのアップグレードを強く推奨

注: PAN-OS 8.1.0 以外のPAN-OSは PPPoE debug PCAP 動作不可 (2018年3月末時点)

- PAN-OS 7.1.14 以上, PAN-OS 8.0.6-h3 以上, (PAN-OS 8.1.0 以上 ※ETAC推奨バージョンの利用を推奨)

- PPPoE は物理インターフェイス単位でのみ利用可能

- システム全体で設定可能な PPPoE インスタンスの数は物理インターフェイス数と同一

- 単一の物理インターフェースで設定可能な PPPoE インスタンスは1つのみ

注: 802.1Q VLAN タグ付きサブインターフェイスは未サポート

- PPPoE リダンダントパスは複数の物理インターフェイスを使用することで利用可能

注: リダンダントパス機能を使用する場合は PBF (ポリシーベース・フォワーディング) 設定が必要 - 静的 IPアドレスの設定について

- PPPoE を使用するインターフェイスに設定する IPアドレスは32ビットマスクのみ

- 8 IP, 16 IP などLAN型払い出しIP構成の場合、PPP IPCPプロトコルにより先頭のIPアドレスがPPPoEインターフェイスに割り当てられる

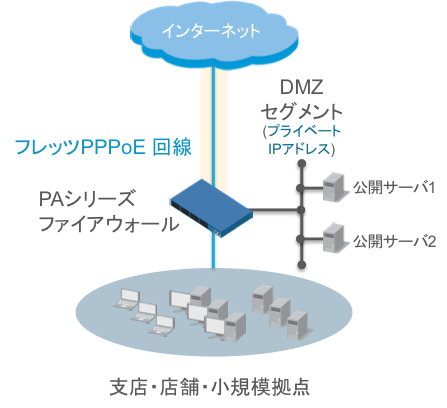

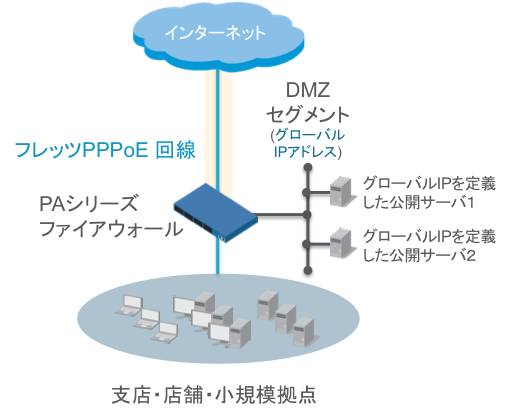

- PPPoE Unnumbered (DMZ など内部セグメント側でGlobal IPアドレスを使用する) 構成をサポート

- PAP/CHAP 認証をサポート

- 通常はデフォルト値の "auto" を使用

- PPPoE 回線に対するキープライブ処理について

- PAN-OS は3秒ごとに LCP keep-alive フレームを送信し、5回連続で失敗した際に PPPoE 接続を切断

- keep-alive フレームの送信間隔の設定変更は不可

- PPPoE が切断時、PAN-OS は10秒間隔で再接続を実行

- PAN-OS は3秒ごとに LCP keep-alive フレームを送信し、5回連続で失敗した際に PPPoE 接続を切断

- ルーティング処理について

- PPPoE 経由で学習したデフォルト経路情報は動的ルーティングプロトコルへの再配布(re-distribute)が可能

- PPPoE 回線が切断した場合デフォルト経路は即座にパージされる

- PPPoE 経由で学習したデフォルト経路情報は動的ルーティングプロトコルへの再配布(re-distribute)が可能

- HA冗長化構成について

- HA フェイルオーバー発生時、パッシブ側デバイスにおいて PPPoE コネクション処理が継続される

- HA フェイルオーバー発生に伴う PPPoE の再接続の必要はない

- HA フェイルオーバー発生時、パッシブ側デバイスにおいて PPPoE コネクション処理が継続される

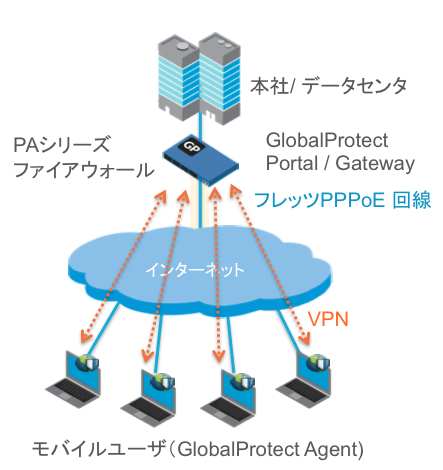

[GlobalProtect Portal/Gateway 機能を使用する場合]

- 固定IPアドレスの契約が必要 (1 IP, 8 IP, 16 IP など)

- PPPoE 回線側に割り当てられたグローバル IPアドレス 1つを GlobalProtect Portal/Gateway で共有可能

- GlobalProtect Portal, Gateway それぞれに別のグローバルIPアドレスを割り当てることも可能

この構成の場合はいずれか一方の機能で Loopback インターフェイスを使用

[PPPoE 機能使用時の留意事項]

- PPPoE を利用する物理インターフェースのMTUは必ずデフォルト値から変更

- 通常時:1454 / NTT西日本 光プレミアムを使用する場合:1438

- PPPoE 接続開始時、ネットワークループやネットワーク構成ミスにより PPPoE セッション開始時に送信されるPADIパケットが大量(最大20回/5分)に送信された場合、網からのPADOパケット送信が抑制され一定期間 PPPoE回線接続が出来なくなる場合がある。この場合はしばらく待ってから再度接続を実施する。

注: PADO送信が抑制される具体的な時間は非公開 - PPPoE 回線側終端装置(AC)がNTT 東西の技術仕様に準拠しない動作をした場合、PAファイアウォールとのPPPoE 回線接続が正しく行われない場合あり。この場合PA側不具合ではないため、回線契約者からNTTに対して改善依頼する必要あり

- 8 IP, 16 IP など LAN型接続を利用する場合、ISPから割り当てられたIPグローバルアドレスの4バイト目が0 (例: 203.0.113.0/29 ) の場合、PAからインターネット向けN対1 NAT外部アドレスのホストアドレスが”0”になり、特定の宛先に対する通信が正しく行われない可能性がある。そのため PA導入前にISPへ連絡し割り当てられた IPアドレス4バイト目が”0”ではない別のIPグローバルアドレスの再割当てを申請すること

[PPPoE のユースケース]

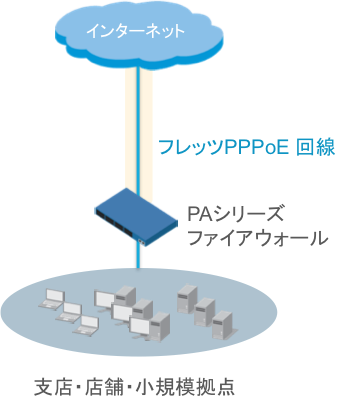

- 中小規模拠点における最もベーシックなセキュアなインターネットアクセス利用形態

- セキュアなインターネットアクセスと公開サーバ保護の実現

- セキュアなインターネットアクセスとPPPoE Unnumbered 接続による公開サーバ保護の実現

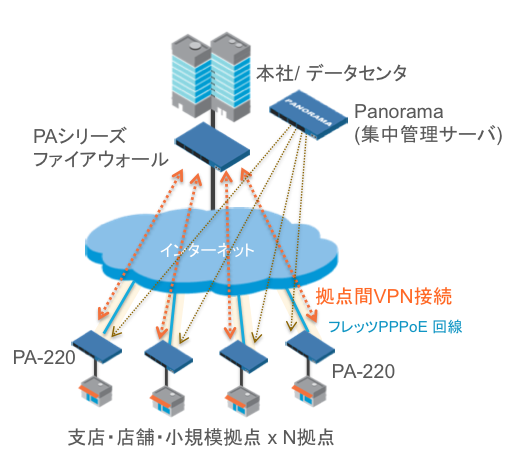

- 多拠点VPN接続、セキュアなインターネットアクセスと集中管理による管理負荷軽減の実現

- GlobalProtect によるモバイルユーザに対する利用場所に依存しないセキュアなネットワーク環境の実現

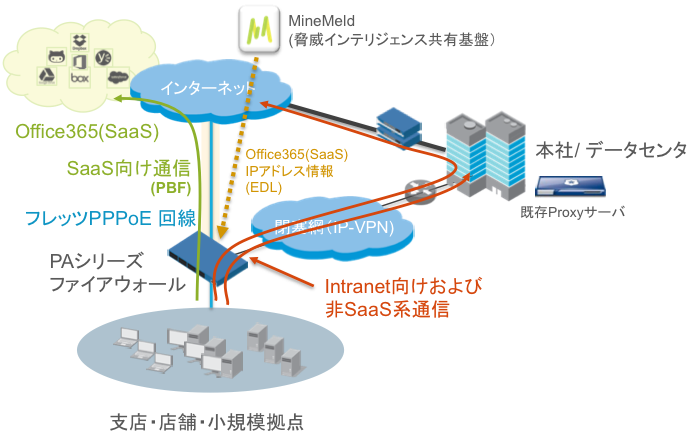

- Office365などSaaSトラフィックの分離によるユーザレスポンス向上(Proxyサーバの負荷軽減)の実現

以上

ラベル:

この記事を評価:

- 15931 ビュー

- 0 コメント

- 0 賞賛

寄稿者

-

Retired Member

Retired Member

ラベル

-

App-ID

2 -

Configuration

4 -

Decryption

1 -

Endpoint

2 -

GlobalProtect

2 -

Hardware

1 -

Integration

1 -

Learning

1 -

Logs

1 -

Management

3 -

Migration

1 -

Network

4 -

Setup & Administration

1 -

Threat

2 -

URL Filtering

3 -

User-ID

2 -

Virtual

1 -

WildFire

3

- « 前へ

- 次へ »

バージョン履歴

最終更新日:

04-03-2018

03:23 PM

更新者:

Retired Member

法的通知

Copyright 2007 - 2026 - Palo Alto Networks