- 限定コンテンツへのアクセス

- 他ユーザーとのつながり

- あなたの体験を共有

- サポート情報の発見

サインインで完全なコミュニティ体験を!

HTTPSセッションでキャプティブ ポータルが動作しない

告知

重要なadvisoryがございます。Customer Advisoryエリアにサインインし、advisoryに添付の日本語PDFファイルをご確認ください。

- LIVEcommunity

- Japan Community

- Strata

- Post-Sales

- トラブルシューティング情報

- HTTPSセッションでキャプティブ ポータルが動作しない

オプション

- RSS フィードを購読する

- 新着としてマーク

- 既読としてマーク

- 印刷用ページ

skobayashi

L0 Member

Symptoms

キャプティブ ポータル(CP) ユーザーは始めに必ずユーザー名とパスワードを入力することになります。しかし、キャプティブ ポータル ユーザーがHTTPS ウェブ サイトを訪問するとき、ユーザー名とパスワードを入力するページに遷移しません。結果として、パロアルトネットワークスのファイアーウォールはそのユーザーが誰であるかを認識しません。(これは、HTTPSセッションがキャプティブ ポータルのページをバイパスするためです。)

Diagnosis

- 既知のユーザーにはno decrypt policyを使います。ユーザー名とパスワードを入力した後は既知のユーザーということになります。

- 無線を利用した未知のユーザーにはdecrypt policyを使って、HTTPSセッション/ウェブサイトを開いた際にキャプティブ ポータルのページが表示されるようにします。ユーザー名とパスワードを入力するまでは未知のユーザーであるため、SSL復号化により、キャプティブ ポータルがトリガーされます。

- 未知のユーザーに対する復号化ポリシーによって、ユーザーが訪問しようとしているウェブサイトとは別にキャプティブ ポータルのページが提供されます。

Solution

前提条件

- SSL復号化の知識

- キャプティブ ポータル(CP)の知識

動作しないときのシナリオ

- 無線用のゾーンから未知のユーザーがhttps://www.google.comを訪問しようとします。

- SSLセッションであるため、キャプティブ ポータルがトリガーされません。

- ファイアーウォールはユーザーを識別できず、キャプティブ ポータルのページも表示されません。

動作するときのシナリオ

ユーザーがHTTPSでどこかのURLを訪問するときに必ずキャプティブ ポータルのページが表示されるように、SSL復号化の設定が必要です。

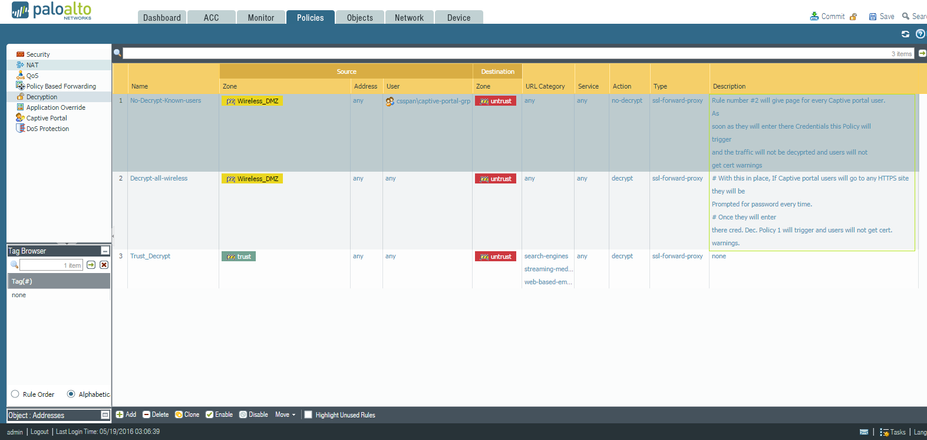

以下のスクリーン ショットと記述を参考にしてください:

動作するときのシナリオ

- 復号化ポリシー 1は無線経由の既知ユーザーに対するno decryptポリシーです。

- 復号化ポリシー 2は無線のゾーンから来たすべてのトラフィックに対して復号化するポリシーです。

- 未知のユーザーが無線のゾーンからhttps://www.google.comにアクセスしようとします。

- 復号化ポリシー 2がトリガーされ、CPのページが表示されます。

- 未知のユーザーが別のHTTPSサイトにアクセスしようとしても、復号化ポリシーによって同じようにCPのページが表示されます。

- ユーザーがユーザー名とパスワードを入力します。このユーザーはcaptive-portal-grpに属しています(ADでCPユーザーを認証します)。

- この後はファイアーウォールはユーザーを認識でき、復号化ポリシー 1がトリガーされます。これにより既知のユーザーのこれ以降のトラフィックについては復号化されず、認証の警告ページは表示されません。

- グループとゾーンを設定したセキュリティー ポリシーもそれぞれ必要です。グループを指定したポリシーは一番上に設定し、ゾーンを指定したポリシーはその下にくるようにしてください。

警告メッセージの説明

未知のユーザーは無線のゾーンからアクセスしてきますが、彼らにファイアーウォールの自己署名証明書をインストールする手段はないので、復号化の際に警告メッセージが表示されることになります。

もしサード パーティーの証明書をCP用に利用できるのであれば、ユーザー認証の後no decryptのルールが適用され、証明書の警告が表示されないようになります。

ありがとう。

Tarang Srivastav

※この記事は以下の記事の日本語訳です。

Captive Portal Not Working with HTTPS sessions

この記事を評価:

- 8152 閲覧回数

- 0 コメント

- 0 賞賛

ラベル

-

How to

1 -

Learning

2 -

Management

1 -

policies

1 -

SaaS Inline Security

1 -

SaaS Security

1 -

Threat

1 -

WildFire

1

LEGAL NOTICES

Copyright 2007 - 2024 - Palo Alto Networks