- 限定コンテンツへのアクセス

- 他ユーザーとのつながり

- あなたの体験を共有

- サポート情報の発見

サインインで完全なコミュニティ体験を!

SSH BruteForce攻撃してきたIPアドレスを自動的に学習して防御する方法(自動タグ機能の活用)

- LIVEcommunity

- Japan Community

- Information by Market

- 公共市場向け情報

- SSH BruteForce攻撃してきたIPアドレスを自動的に学習して防御する方法(自動タグ機能の活用)

- RSS フィードを購読する

- 新着としてマーク

- 既読としてマーク

- 印刷用ページ

サイバー攻撃の被害は、マルウェア感染がよく取り上げられますが、古典的なBruteForce攻撃による被害も少なくなくありません。特に大学では、学内で様々な研究活動が行われ、様々なインターネットの利用が行われてるため、インターネットアクセスに対するアクセス制限は企業ほど厳しくできないため、運用的にも苦慮しているケースが多いです。例えば、各学部にて研究者などが研究用のLinuxなどのサーバーを立てて、外部からアクセスさせたり、踏み台にするケースが多々あります。学内でプライベートIPアドレスを利用している場合には、インターネット接続しているファイアウォールにてスタティックNATなどの設定が必要ですが、学内もグローバルIPアドレスを利用している大学では、インターネットとの接続ファイアウォールで明示的にインターネットからのssh(TCP/22)を閉じていない限り、インターネットからssh接続可能となります。

一方、インターネットからはsshのBruteForce攻撃は常時来ています。大学の基盤センターで運用しているサーバについては管理できますが、各学部で立てられるサーバーのセキュリティ対策についてまでは十分な管理ができず、そのサーバーのユーザID/パスワードの設定がデフォルト設定のままだったり、パスワードが甘いと、そのサーバーが乗っ取られ、そのサーバーを踏み台にして内部への更なる侵入や、そのサーバーを踏み台として外部への攻撃が行われてしまいます。

PAシリーズの脅威防御機能にて、sshのBruteForce攻撃を検知して、その通信をブロックすることは可能です。しかし、もしBruteForce攻撃が成功し、パスワードが盗まれてしまうと、その後は正常なssh通信になり、脅威防御機能での検知はできなくなります。そうなると、乗っ取られたサーバー管理者が気づかない限り、長期に渡りサーバーが乗っ取られた状態となってしまいます。

この問題の1つの対処方法として、PAN-OS 8.0からサポートされたログ転送機能での自動タグ付けアクションが活用できます。この機能を使えば、sshなどのBruteForce攻撃を1回でもしてきたIPアドレスにタグをつけ、そのタグの付いたIPアドレスからのssh通信を自動的にブロックすることができます。要はブラックリストを自動的に生成してくれるわけです。

具体的な設定としては以下のようにします。(以下のタグやグループの名前は例であり、何でも結構です)

- タグの作成

"BruteForceDetectHost"というタグを作成します。(Object→タグのメニュー) - 動的アドレスグループの作成

"DenySSHAccess"というアドレスグループ(タイプはダイナミック)を作成します。このアドレスグループの"条件の追加"で、"BruteForceDetectHost"のタグを追加します。(Object→アドレスグループのメニュー) - ログ転送プロファイルの設定

ログ転送プロファイルで、sshのBruteForce攻撃の検知ログ(脅威ID: 40015)の発生時のタグ付けアクションとして、発信元IPアドレスに対して"BruteForceDetectHost"というタグを付与する設定を行います。(Object→ログ転送のメニュー) - 自動タグを付与するためのセキュリティルールの設定

インターネットから学内へのアクセス許可するセキュリティルールに脆弱性防御プロファイルと上記で設定したログ転送プロファイルを適応します。 - ssh通信をブロックするセキュリティルールの設定

ファイアウォールのセキュリティルールにて、送信元アドレスに"DenySSHAccess"、アプリケーションにsshを設定し、アクションをdenyとしてルールを追加します。このルールは通常の学外からのアクセスを許可するセキュリティルールよりも上位に設定する必要があります。

上記の設定を行うことで、インターネットからBruteForce攻撃が1度でも検出されたIPアドレスからのsshアクセスは自動的に遮断する動作とすることができます。(※一時的にssh BruteForce攻撃をしてきたIPアドレスからの通信を一定時間の間、全遮断させるだけであれば自動タグアクション機能を使わなくとも、脅威防御機能のアクションにて「Block IP」で可能です。)

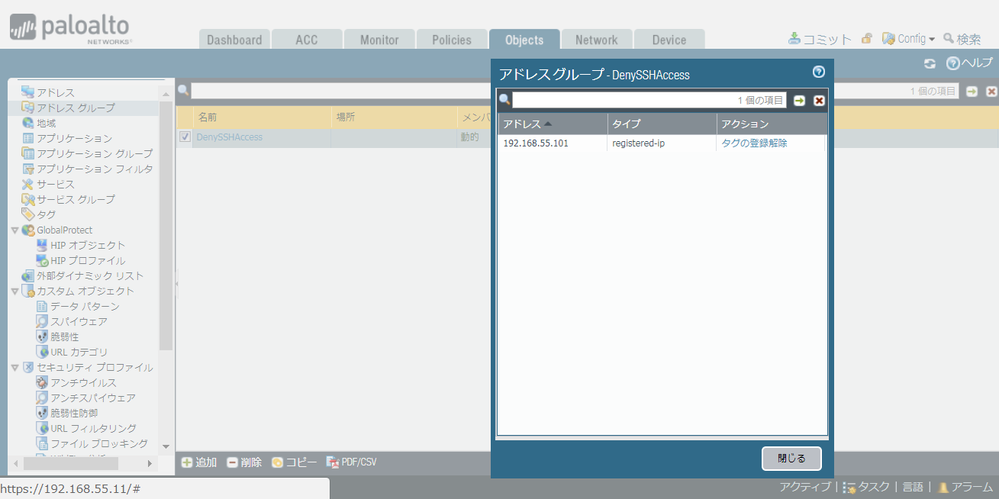

また、自動的に付与されたタグの情報はGUIやCLIで確認可能です。GUIでは以下のように確認できます。

尚、この自動的に付与されたタグはタイマー制御などで自動的に消す機能はありません。つまり、一度でもBruteForce攻撃として検知されたIPアドレスは管理者が操作しない限りはタグが付いたままです。その場合の問題点として、万が一正当なユーザが何らかの原因で複数回パスワード入力を失敗し、BruteForce攻撃ではないIPアドレスにタグがつけられてしまう場合です。その場合、管理者が手動でタグを削除可能ですが、管理者の運用負担を増やしてしまいます。その解決方法のアイデアとしては、自動タグ付けアクションはタグを削除する機能もサポートされています。ですので、例えば、タグを外したいIPアドレスに対して学内からPingを打つと、その宛先IPアドレスのタグを自動的に削除するアクションが可能です。この機能を使うことで、万が一、誤判定でBruteForceDetectHostのタグを付けられてしまった場合でも、研究者などネットワーク利用者が該当するIPアドレスに対してPingを打つことで、そのタグを自身で削除することが可能な仕組みも作れます。

その他、自動タグ付け機能を利用することで、トラフィックや脅威を検知したクライアントやサーバーに対しての動的なポリシー変更が可能です。これらの機能を活用することで、運用負担をあげずに、サイバー攻撃からの脅威を低減させることが可能です。ぜひご検討ください。

- 8276 ビュー

- 1 コメント

- 3 賞賛

-

API

1 -

Auto Tag

1 -

autofocus

1 -

Bi-directional

1 -

campus network

1 -

Configuration

1 -

core switch

1 -

GlobalProtect App

1 -

L3

1 -

lgwan

1 -

lgwan-asp

1 -

minemeld

1 -

NAPT

1 -

NAT

1 -

PA Firewall

1 -

pa-220

1 -

Policy Optimizer

1 -

Pre-Logon

1 -

Prisma Access

1 -

sandbox

1 -

Setup

1 -

SSO

1 -

Tag

1 -

userid

1 -

公共

2

- « 前へ

- 次へ »