- 限定コンテンツへのアクセス

- 他ユーザーとのつながり

- あなたの体験を共有

- サポート情報の発見

サインインで完全なコミュニティ体験を!

Traps エクスプロイト防御(ゼロデイ脆弱性対策) 概要

- LIVEcommunity

- Japan Community

- Cortex

- Pre-Sales

- 設定、構築ガイド

- Traps エクスプロイト防御(ゼロデイ脆弱性対策) 概要

- RSS フィードを購読する

- 新着としてマーク

- 既読としてマーク

- 印刷用ページ

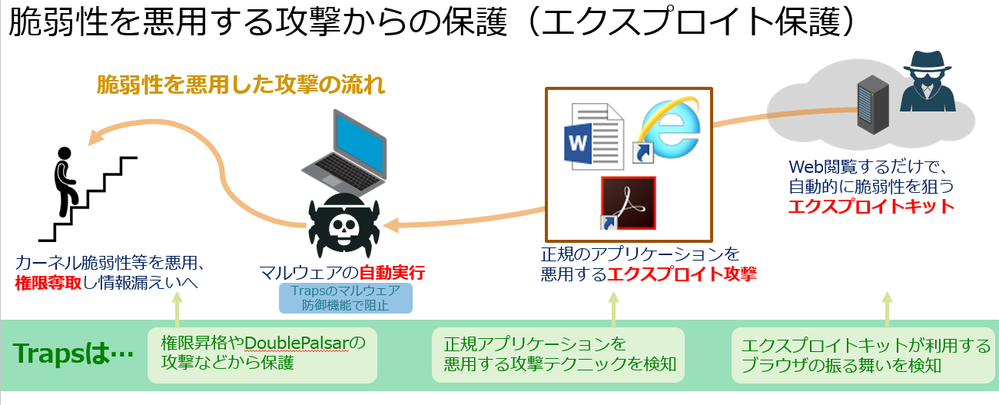

Trapsのエクスプロイト防御は正規アプリケーション(例:Internet ExplorerやAdobe Reader)上のメモリ上で行われる動作(攻撃テクニック)を監視することで、シグニチャを利用せずにゼロディ脆弱性を悪用する攻撃や、ファイルレスマルウェアの実行を阻止することができます。

これにより、パッチ未適用の環境において脆弱性が存在する環境上でも、Trapsは攻撃を阻止することができます。

一般的なネットワーク/ホスト型IPS(シグニチャ利用)とは異なり、Trapsはゼロデイ脆弱性(未知の脆弱性)に対する防御機能を搭載しており、基本的な機能は下記となります。

1.アプリケーション脆弱性対策

例:Adobe Flashの脆弱性を悪用し、バッファオーバーフローを用いてメモリ上に攻撃コードを配置して

自動実行するなどの攻撃テクニックを検知して阻止

(Heap SprayやROP(Return Orientied Programming)など、様々な検知技術を搭載)

2.エクスプロイトキット対策

例:Internet Explorerを用いて、エクスプロイトキットが仕込まれたWebサーバにアクセスし、

クライアントPC上の脆弱性を調査され、脆弱性に対応したコードを実行される攻撃を阻止

3.カーネル脆弱性対策

例:カーネル脆弱性を悪用して権限を取得する動作や、

不正なAPC(Asyncronous Procedure Call)呼び出しによるDoublePalsarの攻撃、

悪意のあるシェルコードへのアクセスを阻止

4.クラウド上でダンプ解析

Trapsがエクスプロイト防御機能で検知した際にTrapsエージェント上から取得した

メモリダンプをクラウド上で解析し、より正確な判定を実施

Trapsのエクスプロイト防御機能はパロアルトネットワークス社の研究者の知見から、セキュリティレベルを保ちつつ、他のセキュリティ製品との互換性をポリシーとして自動配信し、オフライン状態においても動作します。そのため、運用管理者は脆弱性に対する特別な知識を必要とせず、メンテテンスフリーで未知の脆弱性攻撃から保護することができます。

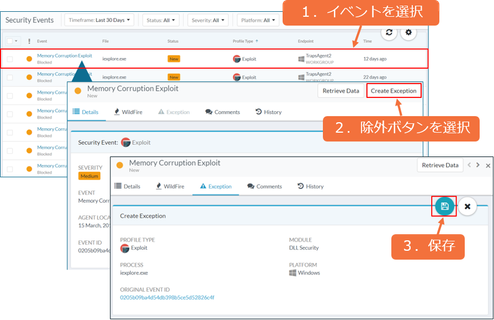

また、ホワイトリスト機能が充実(各種エクスプロイト防御で利用されるテクニックを、プロセス単位/アプリケーション単位で調整指定可能)していますので、セキュリティレベルを落とさず、脆弱性対策を行うことができる製品となっています。

互換性ポリシーの自動配信機能により除外されないアプリケーションが発見された場合のみ、

ホワイトリストを登録。除外登録も管理コンソール上から容易に実現

Trapsエージェントがエクスプロイト攻撃を検知した場合には、攻撃の阻止や利用者のデスクトップ画面にポップアップ通知を表示することができます。

- 8013 閲覧回数

- 0 コメント

- 0 賞賛

-

Active Attack Surface Management

2 -

AI

2 -

Allow List

1 -

Aperture

1 -

App-ID

1 -

Apple

1 -

Artificial Intelligence

1 -

ASM

2 -

Attack Surface Management

2 -

AuditLogs

1 -

autofocus

2 -

Automation

1 -

Autonomous SOC

1 -

AWS

1 -

AWS CloudTrail

1 -

Azure AD

1 -

BIOC

2 -

Block List

1 -

Box

1 -

Broker VM

6 -

CIS Benchmark

1 -

Cloud

2 -

Cloud Inventory

1 -

comp

1 -

Copilot

1 -

Correlation Rules

1 -

Cortex

8 -

Cortex Agent

1 -

Cortex XDR

41 -

Cortex Xpanse

2 -

Cortex XSIAM

43 -

Cortex XSOAR

1 -

cyber hygiene

2 -

Dashboard

1 -

dedup

1 -

Demo

1 -

Device Control

1 -

DHCP

1 -

EASM

2 -

Endpoint

5 -

external alert

1 -

filter

1 -

Forensic Module

1 -

Forrester

1 -

GigaOm

1 -

Host Firewall

2 -

Host Insights

1 -

HTTP Collector

1 -

IaaS

1 -

Identity Threat Detection and Response

1 -

IOC

1 -

iOS

1 -

iPad

1 -

ISMAP

1 -

ISO

1 -

Isolation

1 -

ITDR

1 -

Kubernetes

1 -

Logs

1 -

Lookup

1 -

machine learning

1 -

Microsoft 365

1 -

MITRE Engenuity

1 -

NDR

1 -

network_story

1 -

ngfw

1 -

Parsing Rules

2 -

Prevent

5 -

Prisma Access

1 -

privacy

1 -

Pro per EP

18 -

Pro per GB

10 -

Pro per TB

7 -

Release Information

1 -

Report template

1 -

Reports

1 -

Response Action

1 -

Restriction Security Profile

1 -

Risk Management

1 -

SaaS

1 -

Scheduled Queries

1 -

SOAR

1 -

SOC

1 -

SOC2

1 -

syslog collector

1 -

Threat

3 -

trust center

1 -

UEBA

1 -

User Notifications

1 -

User-ID

1 -

VPC Flow logs

1 -

WEF

1 -

Widgets

1 -

WildFire

3 -

XDR Collector

1 -

XQL

12 -

XSIAM

1 -

概要や特徴説明

4 -

製品機能

3

- « 前へ

- 次へ »